Article

Stalkerware

Stalkerware : le cyber espionnage entre proches, plus accessible que jamais.

Jan 16, 2026

Introduction

L’équipe Shindan a participé à la réalisation d’un documentaire sur le cyber espionnage entre proches (Un jour, un doc - Saison 4, épisode 257 : Ils espionnent leurs proches) diffusé sur M6 le vendredi 15 janvier 2026.

À cette occasion nous souhaitions partager un article qui décrit comment détecter, réagir et se protéger contre ce type de menace qui peut tous nous toucher.

De nos jours, il existe de plus en plus de solutions permettant d'espionner, traquer et récupérer des informations confidentielles sur un téléphone portable. Ces solutions, appelées stalkerware, sont accessibles au grand public à des prix très abordables et sous la forme d'abonnements. Cette facilité d'accès accentue nécessairement les risques d’être touché, en particulier par des membres de votre entourage. A noter que pour installer un stalkerware, un accès physique au téléphone est généralement requis. Après son installation, le stalker, aura accès à toutes les données de la victime (messages, mails, photos, caméra, micro, localisation, etc.).

Glossaire

Avant toute chose, il est important d'introduire certaines notions et mots qui seront utilisés dans cet article. Nous vous proposons un glossaire qui vous permettra de mieux les comprendre.

Stalkerware : Un stalkerware, pouvant se traduire par logiciel de traque ou logiciel de harcèlement, est un logiciel de surveillance ou espion utilisé pour traquer l'utilisation faite d'un appareil électronique, typiquement un téléphone portable ou un ordinateur personnel. Le terme est inventé lorsque des gens ont commencé à utiliser des logiciels espions commerciaux sur les appareils de leur partenaire intime, conjoint ou ex-conjoint.

Stalker : Un stalker est une personne pratiquant le stalking (traque furtive), une forme de harcèlement névrotique marqué par la traque et l'espionnage d'une autre personne, dans la vie réelle ou sur internet, et par des actes particulièrement indésirables et intrusifs qui entraînent une violation de l'intimité.

Jailbreak/root - Débridage système : Action de contourner les protections d'un système pour supprimer les restrictions d'utilisation mises en place par le constructeur.

Top 3 des méthodes les plus efficaces pour détecter un stalkerware

Nous vous proposons 3 méthodes simples et efficaces qui vous permettront de déceler la présence d’un stalkerware sur votre téléphone :

Vérifier les applications installées : Repérer les applications suspectes ou aux noms étranges que vous n’avez pas installées (ex : le logiciel espion mSpy installe une application nommée Update Service).

Contrôler les permissions : Les stalkerware installent des applications qui ont de nombreuses permissions accordées sur votre téléphone (accès micro, caméra, photos, messages, localisation ...). Dans vos réglages, prêtez attention aux applications ayant ces droits et vérifiez quelles sont légitimes.

Surveiller la batterie : Si vous constatez une consommation de batterie anormale, cela peut être un signe qu’un stalkerware est installé sur votre appareil.

Que faire en cas de détection ?

Echap, association de lutte contre les cyberviolences sexistes, explique comment réagir si vous constatez la présence d’un stalkerware sur votre appareil :

Tout d’abord, si cela vous est possible, entourez-vous pour trouver du soutien. Il est très difficile de se sentir surveillé·e en permanence. Parlez-en autour de vous, auprès de vos proches ou d’une association (par exemple dans cette liste d’associations sur le site du gouvernement ou de la fondation Solidarité Femmes).

Dans certains cas, par exemple pour les victimes pouvant faire face à des situations impliquant de la violence physique, la désinstallation immédiate n’est pas recommandée car le stalker pourrait en être averti. Demandez de l’aide aux associations ou autorités compétentes pour vous accompagner dans cette situation :

17Cyber

ECHAP

Solidarité Femmes

3919 (écoute, non urgent)

Police : 17 en cas d’urgence

Comment s’en protéger ?

Certains réflexes peuvent vous éviter l’installation de ce type de menace, voici une liste de bonnes pratiques non-exhaustive qui vous permettront de vous en prémunir :

Ne partager le code d’accès de votre téléphone à personne, sous aucun prétexte

Utiliser un code d'accès robuste et éviter l’utilisation d’un lecteur d’empreinte ou de reconnaissance faciale

Redémarrer régulièrement votre téléphone en l’éteignant complètement

Installer des applications uniquement depuis Google Play / App Store

Garder votre téléphone à jour

Activer les protections natives dans vos réglages comme Play Protect et Protection avancée sur Android, Protection avancée des données (iCloud) sur iOS.

I - Comment détecter un stalkerware ?

1 - Vérifier les applications installées sur son téléphone

Les applications dédiées à l'espionnage entre proche, appelées stalkerware, sont accessibles depuis les boutiques numériques officielles (Google Play Store, App Store) pour certaines mais aussi téléchargeables sur internet pour d’autres. La plupart de ces applications se camouflent en utilisant des noms légitimes/officiels. Par exemple, le logiciel "mSpy" utilise le nom "Update Service". Il est donc nécessaire de vérifier les applications installées sur son téléphone et repérer d'éventuelles incohérences (une application ne devrait en principe jamais porter le nom d'un service système).

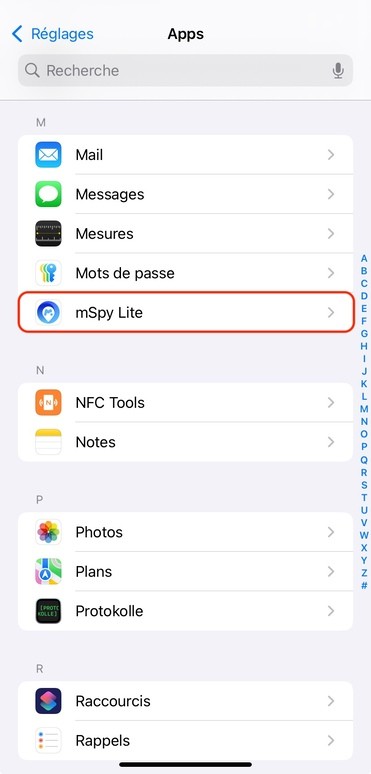

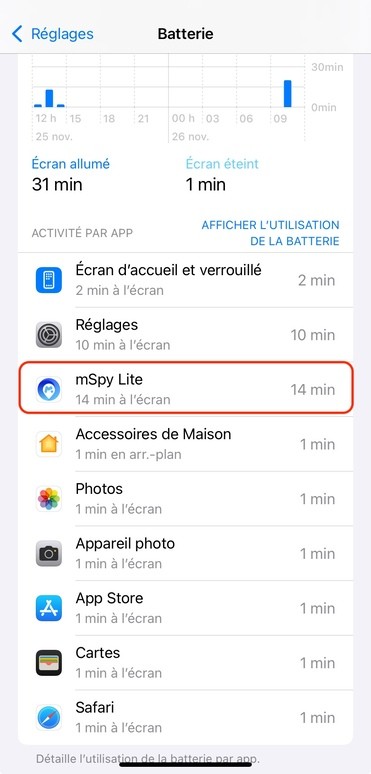

Ci-après, vous trouverez deux exemples (iOS et Android) d’applications installées correspondant à un stalkerware.

Sur iOS

Accédez à l’application Réglages

Accédez au menu Apps

Parcourez la liste des applications

Dans cet exemple, nous voyons qu’une application portant le nom de “mSpy Lite” est installée. Cette application est liée au stalkerware mSpy

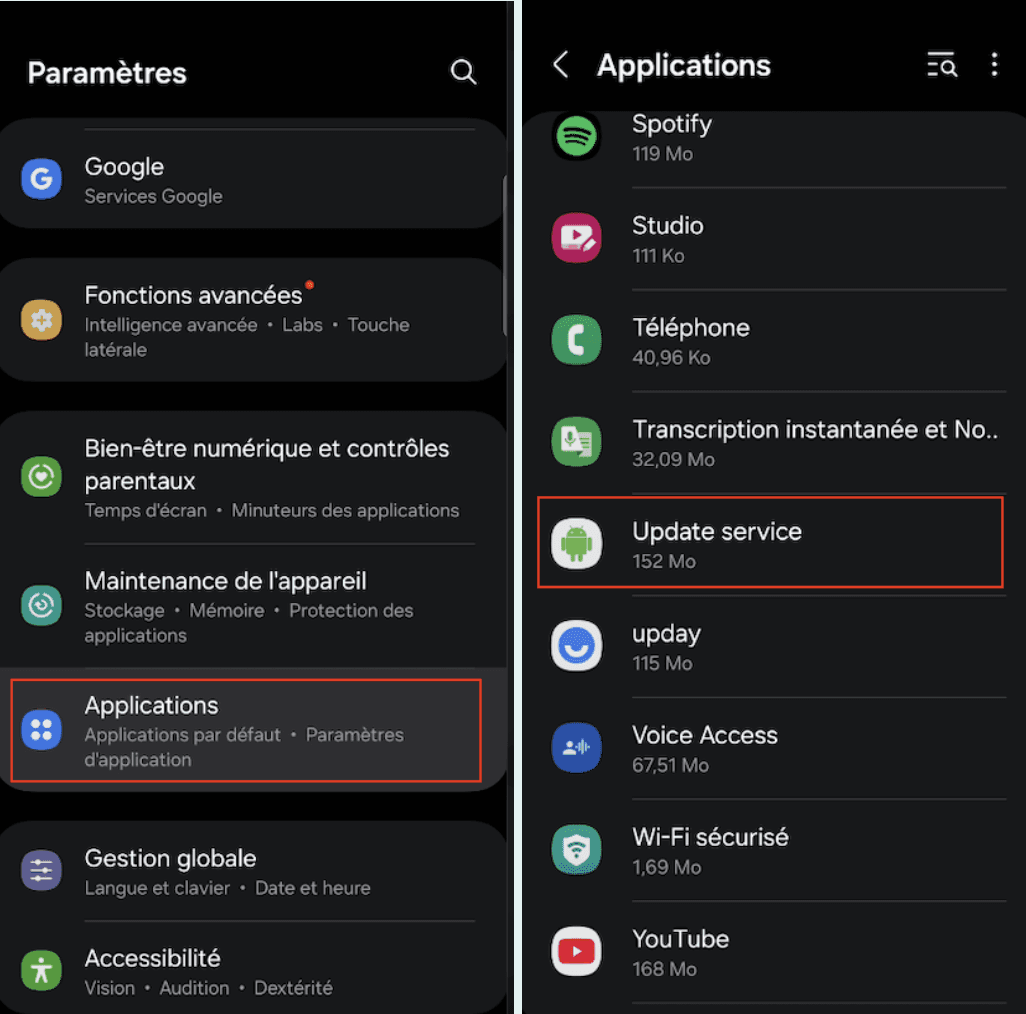

Sur Android

Accédez à l’application Paramètres

Accédez au menu Applications

Parcourez la liste des applications

Dans cet exemple, nous voyons une application portant le nom de Update service. Derrière ce nom se cache le logiciel mSpy.

2 - Vérifier les permissions accordées à chaque application

Lors de l'installation sur votre appareil, les applications nécessitent certaines permissions pour accéder aux fonctionnalités souhaitées. A titre d’exemple, une application de réseau social vous demandera sûrement l'accès à votre galerie ou bien au microphone, une application de navigation vous demandera l'accès au GPS... Ces permissions sont visibles depuis les paramètres de votre appareil et vous permettent de vérifier si oui ou non une application devrait en bénéficier.

Apple et Google offre des fonctionnalités pour voir les autorisations accordées aux applications. Voici deux exemples pour vous permettre de vérifier les autorisations par application :

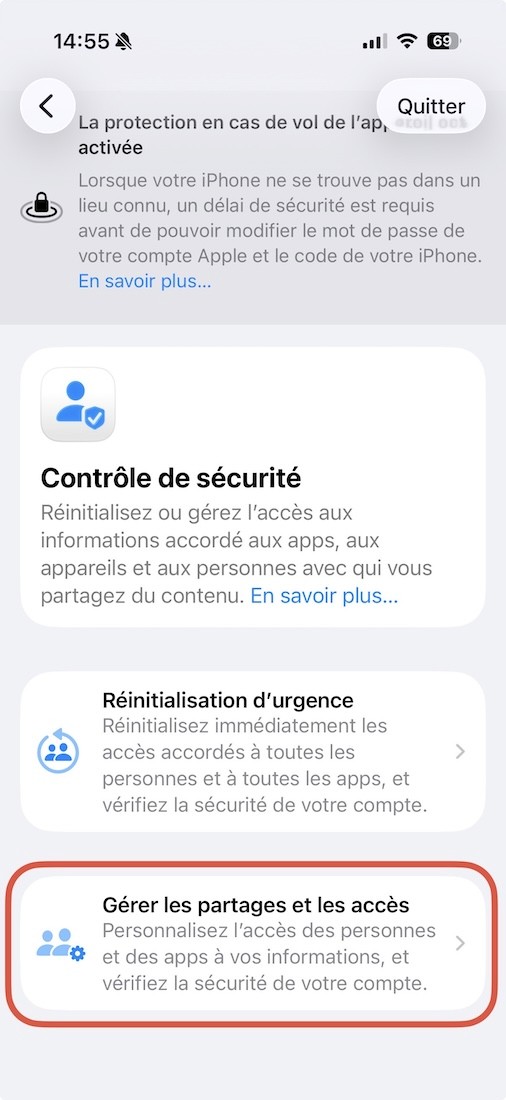

Sur iOS

Accédez à l’application Réglages

Accédez au menu Confidentialité & sécurité

Accédez au menu Contrôle de sécurité

Accédez au menu Gérer les partages et les accès

Suivez les étapes

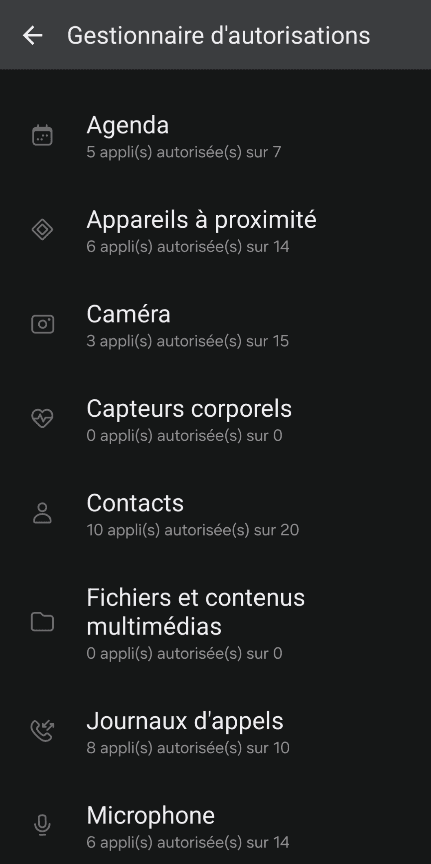

Sur Android

Accédez dans l’application Paramètres

Accédez au menu Sécurité et confidentialité

Accédez au menu Autres paramètres confidentialité

Accédez au menu Gestionnaire d’autorisations

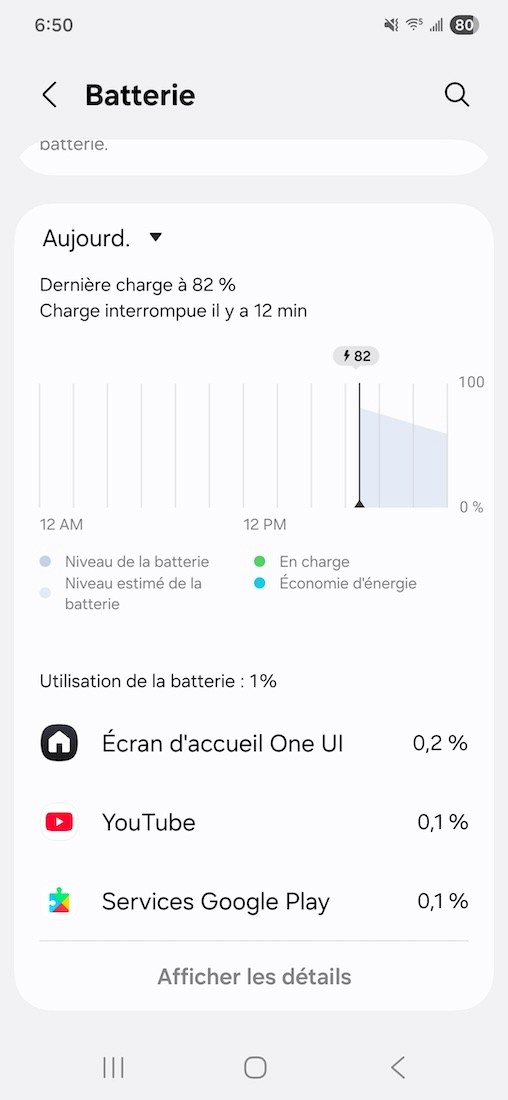

3 - Vérifier l'utilisation anormale de votre batterie

Un stalkerware, une fois installé, s'exécutera en arrière-plan sur votre appareil et ne sera donc pas visible. Si vous remarquez un épuisement anormal de votre batterie, vous pouvez aller vérifier son utilisation dans les paramètres de votre appareil. Vous aurez ainsi accès aux détails de l'utilisation de la batterie par application. Si vous remarquez une activité anormale sur une application que vous n'avez pas l'habitude d'utiliser, prêtez-y attention.

Sur iOS

Accédez à l’application Réglages

Accédez au menu Batterie

Accédez au menu Voir toute l’utilisation de la batterie

Vérifiez les applications utilisant la batterie

Sur Android

Accédez à l’application Paramètres

Accédez au menu Batterie

Vérifiez les applications utilisant la batterie

4 - Vérifier l'activité réseau des applications

Un autre indicateur à surveiller est l'activité réseau des applications. En effet, lorsqu’il est actif, un stalkerware transmet régulièrement des informations depuis votre appareil via internet. Il est donc judicieux de vérifier la quantité de données envoyées par vos applications dans les paramètres de votre smartphone. Là encore, si une application que vous n’utilisez pas consomme beaucoup de données, veuillez y prêter attention.

Sur iOS

Accédez à l’application Réglages

Accédez au menu Confidentialité et sécurité

Accédez au menu Rapport de confidentialité des apps

Dans cet exemple, nous voyons que l’activité réseau de l’app mSpy Lite est forte.

Sur Android

Les réglages et menus peuvent différer selon les constructeurs (Samsung, Google, Xiaomi, etc.). Pour surveiller l’utilisation des données, accédez à votre application Paramètres et recherchez Utilisation des données. Deux menus peuvent exister, l’un pour les données Wi-Fi et l’autre pour les données cellulaires.

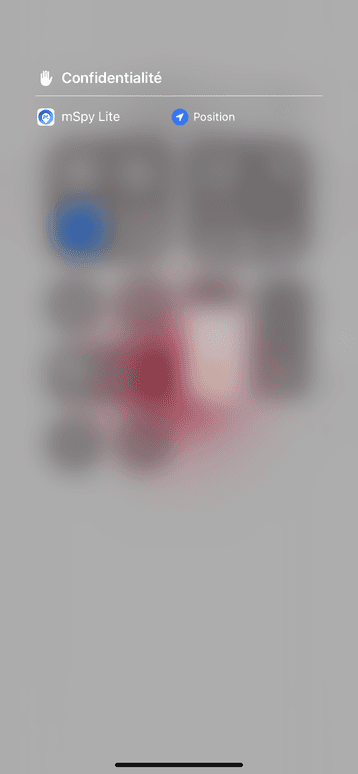

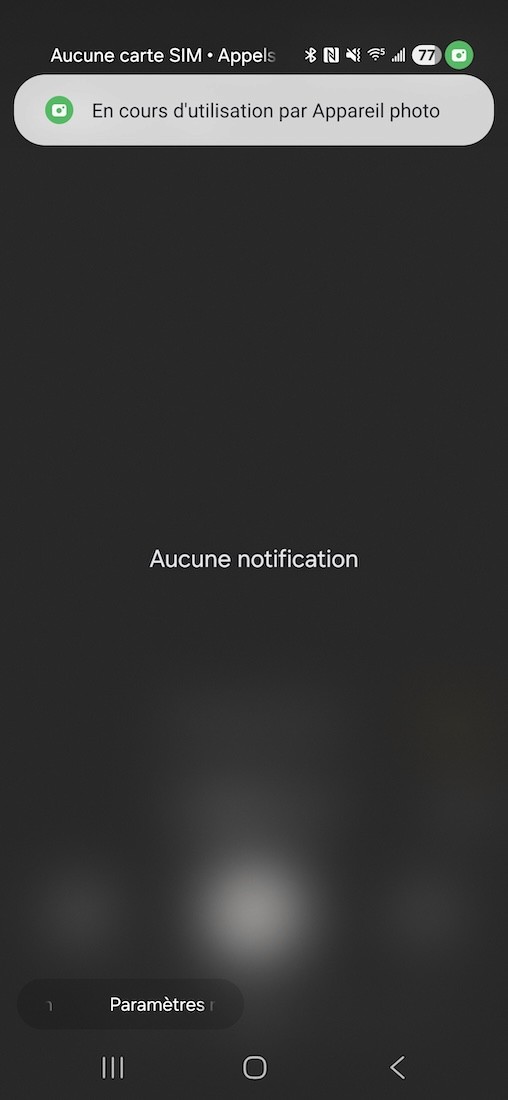

5 - Vérifier les indicateurs visuels s’affichant sur votre écran

Android et iOS proposent des indicateurs visuels qui s’affichent à l’écran lors de l’utilisation du micro ou de la caméra de votre appareil. Si vous constatez que l’un de ces indicateurs s’activent pendant que vous n’utilisez pas de fonctionnalités liées au micro ou à la caméra, cela pourrait être un stalkerware.

Sur iOS

Le voyant vert signifie que l'appareil photo et le microphone sont utilisés par une application sur votre téléphone. Le voyant orange quant à lui signifie que le microphone est activé et utilisé par une application. Lors de l'utilisation de données de localisation par une application, vous verrez un voyant bleu avec une flèche.

Vous pourrez accéder au détail pour savoir quelle application a utilisé ces fonctionnalités en ouvrant le Centre de contrôle puis en cliquant sur les icônes des pastilles.

Dans cet exemple, nous voyons que l’application mSpy Lite utilise la localisation.

Sur Android

Sur Android, vous retrouverez le même fonctionnement que sur iOS. Cliquez sur la pastille de couleur pour accéder au détail pour savoir quelle application a utilisé ces fonctionnalités.

6 - Vérifier si votre téléphone n'est pas jailbreak / root / débridé

Certaines méthodes permettent à l’utilisateur de modifier le fonctionnement d’origine du système d’exploitation d'un appareil afin d’obtenir des privilèges supplémentaires en contournant les restrictions imposées par le constructeur. Ces pratiques, connues sous les noms de "jailbreak", "root" ou "débridage", ne sont toutefois pas recommandées pour un téléphone ordinaire et mettent en péril la sécurité de vos données et de l’appareil. Pour vérifier que votre appareil est intact, plusieurs solutions existent en fonction de son système d’exploitation.

Voici des exemples vous permettant de savoir si votre téléphone est débridé :

Sur iOS

Un indicateur à vérifier est la présence d'applications nommées "Cydia" ou bien "Sileo" qui sont les applications qui sont installées à la suite d’un débridage.

Accédez à l’application Réglages

Accédez au menu Apps

Vérifiez si une application portant le nom de Cydia ou Sileo est présent sur votre téléphone

Sur Android

Accédez à l’application Paramètres

Accédez au menu À propos du téléphone

Accédez au menu Informations sur le statut

Vérifiez dans Statut du téléphone qu’il soit marqué Officiel et non Perso ou Custom

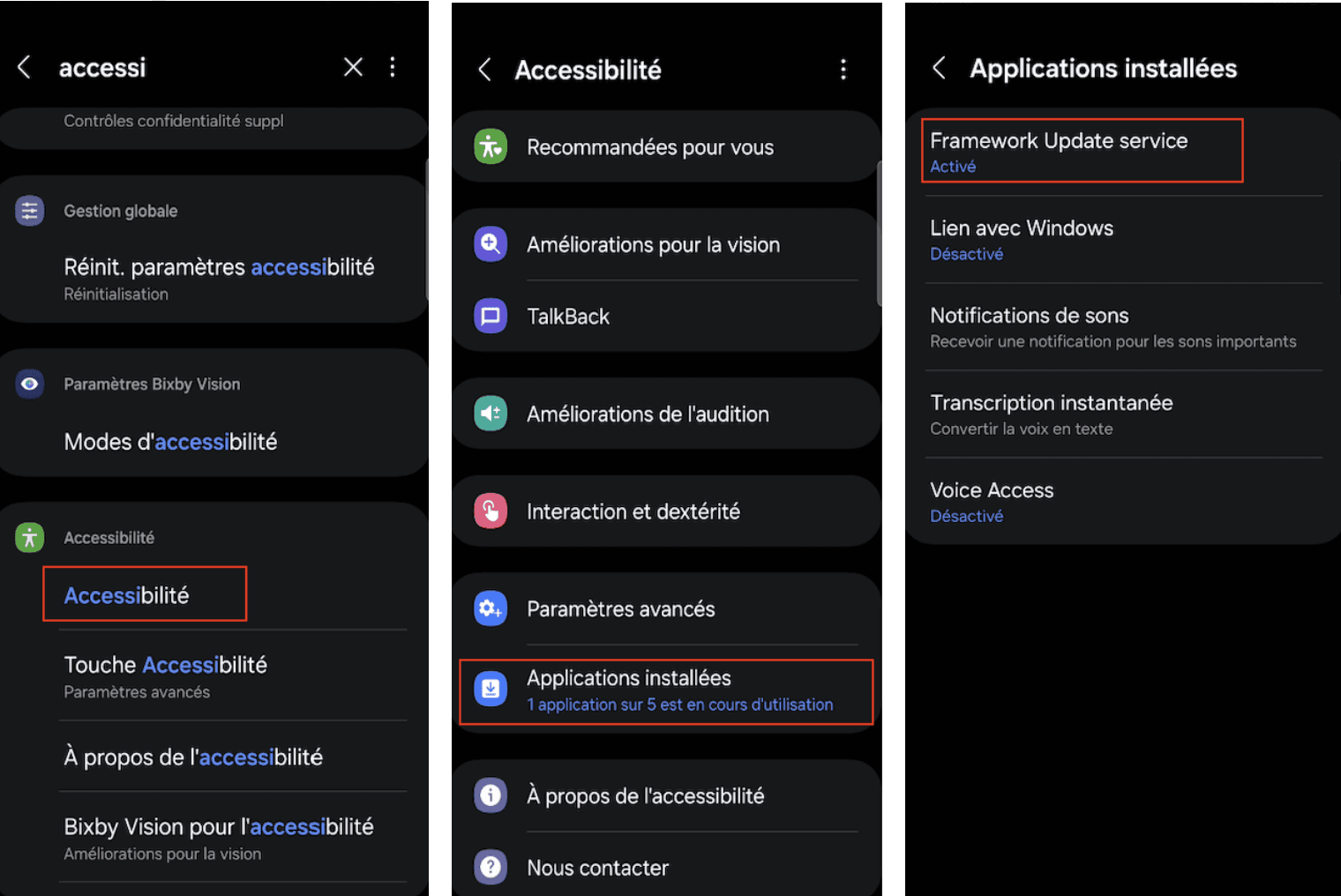

7 - Permission d'accessibilité activée (Android)

Le service d'accessibilité a été introduit afin d’assister les utilisateurs en situation de handicap ou temporairement dans l’incapacité d’interagir avec leur appareil Android. Certains stalkerware utilisent cette fonctionnalité. Par conséquent une application ne correspondant pas aux cas d'utilisation énoncés précédemment ne devrait pas disposer de cette permission.

Pour vérifier la liste des applications possédant ce service, vous pouvez ouvrir votre application Paramètres et vous rendre dans la section Accessibilité.

Ensuite, rendez-vous sur Applications installées et désactivez tout applications possédant la permission activée.

8 - Vérifier les applications d'administration de l'appareil (Android)

Les stalkerware peuvent également apparaître dans la liste des applications d'administration de l'appareil. Il s'agit d'applications disposant d'autorisations supplémentaires sur le téléphone.

Toute application d'administration inconnue peut être un stalkerware, il est donc conseillé de vérifier cette liste d’autorisation.

Ces applications peuvent imposer des règles de sécurité sur l'appareil. Elles peuvent aussi désactiver certaines fonctionnalités ou bien réinitialiser votre téléphone, à distance.

Sur Android

Accédez à l’application Paramètres

Accédez au menu Sécurité et confidentialité

Accédez au menu Autres paramètres de sécurité

Accédez au menu Applications admin. Appareil

Vous trouverez ici la liste des applications ayant accès à cette fonctionnalité. Vérifiez que des applications non légitimes ne soient pas présentes.

9 - Analyser les accès sur vos comptes Cloud

La confidentialité de votre appareil ne réside pas seulement dans son système d'exploitation (Android et iOS) mais aussi dans les comptes de services que vous pouvez utiliser.

Certains stalkerware proposent des options d’intrusion par le biais d’un accès illégitime au compte de services Cloud de la victime.

Vérifiez vos comptes en ligne (Google, Microsoft, iCloud...) et assurez-vous qu'aucun appareil inconnu ou session suspecte ne soit présent. Vous pouvez le vérifier dans les paramètres respectifs des services mentionnés.

Fonctionnalité Protection avancée des données iCloud sur iOS

Pour les utilisateurs d’iPhone, iOS offre une fonctionnalité supplémentaire pour vos données stockées sur iCloud. Il est possible d'activer la protection avancée des données sur votre compte iCloud afin que vos données ne puissent être déchiffrées que sur des appareils approuvés.

Accédez à l’application Réglages

Accédez au menu iCloud en cliquant sur votre profil

Accédez au menu iCloud

Accédez au menu Protection avancée des données

Suivre les étapes

II - Comment se protéger ?

Plusieurs réflexes peuvent vous permettre de vous protéger de ce type de menace.

Le premier réflexe universel est de ne partager à personne votre code d’accès, sous aucun prétexte. Comme nous l’avons vu, les stalkers ont besoin d’avoir un accès physique à l’appareil de la victime pour installer des applications illégitimes. Votre code d’accès doit être robuste, unique et ne doit pas être lié à des données concernant votre entourage ou vous-même. Nous recommandons également de ne pas utiliser les méthodes de connexion par reconnaissance faciale ou empreinte digitale.

Le second réflexe universel concerne le redémarrage fréquent (ex: tous les 7 jours) de votre appareil. Il est recommandé de redémarrer en éteignant complètement votre appareil puis en le rallumant. En effet, certaines modifications qui visent à outrepasser les mécanismes de sécurité de votre appareil ne sont pas persistantes et ne résisteront pas à un redémarrage.

Aussi, il est également recommandé de maintenir votre système d’exploitation (iOS ou Android) à jour et de n'installer que des applications provenant de boutiques officielles comme Google Play Store sur Android et App Store sur iOS.

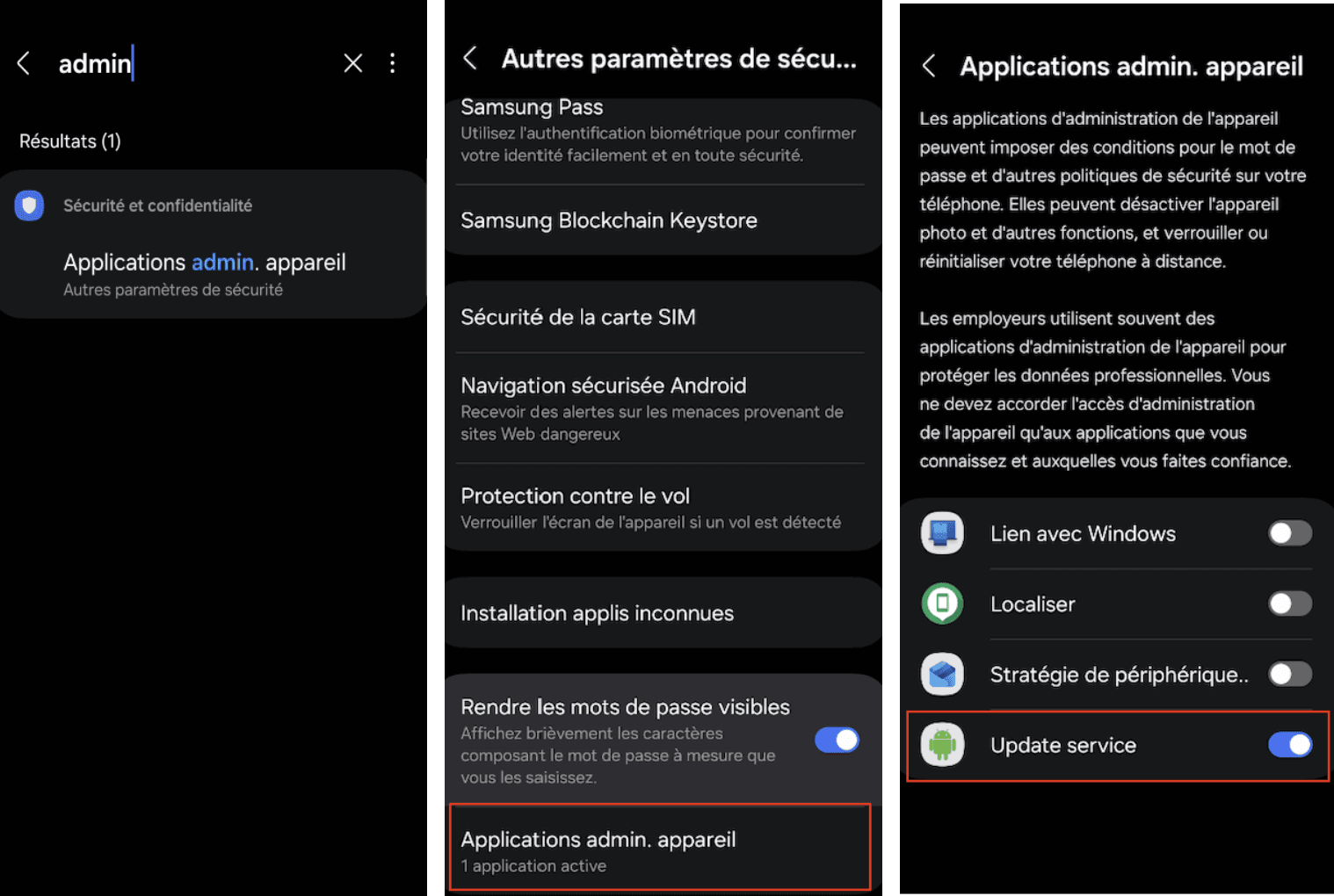

Depuis Android 16, une nouvelle fonctionnalité nommée Protection avancée a fait son apparition vous permettant de profiter d’une protection avancée face aux différents types de menace.

Vous pouvez activer le mode Protection avancée en suivant ces étapes :

Accédez à l’application Paramètres

Accédez au menu Sécurité et confidentialité

Accédez au menu Protection Avancée

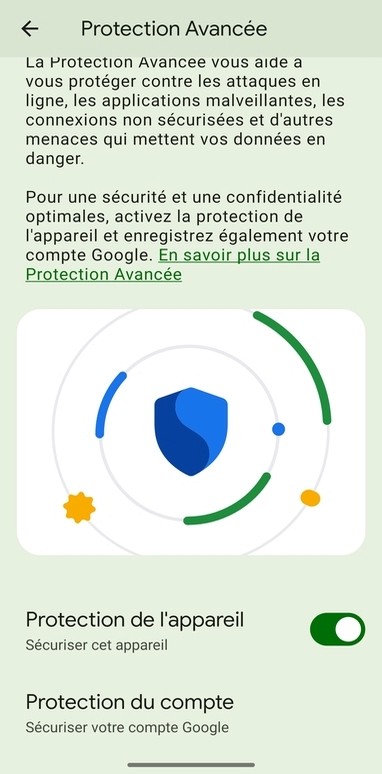

Une autre fonctionnalité disponible sur Android vous permet de vous protéger de l’installation d’applications non vérifiées (hors du Play Store), il s’agit de Play Protect.

Vous pouvez l’activer en suivant ces étapes :

Accédez à l’application Paramètres

Accédez au menu Sécurité et confidentialité

Accédez au menu Sécurité des applications

Activez Play Protect

III - Suppression du logiciel espion

Il est important de rappeler que lorsqu'un stalkerware est supprimé, les stalkers peuvent recevoir une alerte indiquant que l'appareil de la victime a été nettoyé. Si le flux des informations s'interrompt soudainement cela constituerait un autre signe évident pour le stalker que le logiciel malveillant a été découvert.

Comme vu en introduction, il est recommandé en cas de doute de s’entourer et de se rapprocher d’associations ou des autorités compétentes. Voici quelques exemples d’associations ou de numéros des autorités pour ces sujets :

17Cyber - Service public d'assistance en ligne aux victimes de cybermalveillance

ECHAP - Association de lutte contre les cyberviolences sexistes

Solidarité Femmes - Fédération contre les violences faites aux femmes.

ArretonsLesViolences - Site du gouvernement qui liste les associations près de chez vous

3919 - Ligne d'écoute nationale destinée aux femmes victimes de violences. Ce numéro n'est pas un numéro d'urgence, en cas de danger immédiat, contactez les autorités au 17.

L'utilisation d'un stalkerware constitue une atteinte à la vie privée conformément au code pénal (cf. Article 226-1 du Code Pénal) :

Est puni d'un an d'emprisonnement et de 45 000 euros d'amende le fait, au moyen d'un procédé quelconque, volontairement de porter atteinte à l'intimité de la vie privée d'autrui.

N’essayez pas de manipuler votre appareil si vous pensez que votre intégrité physique est menacée. Contactez plutôt la police et les organismes de soutien.

Pour plus d'informations, vous pouvez vous rendre sur le site de la Coalition contre les stalkerwares.